![]() I. 서 론

I. 서 론

I. 서 론

디지털 워터마킹은 멀티미디어 콘텐츠의 지적재산권을 보호하는 역할을 한다. 오디오 워터마킹은 원 오디오 신호에 워터마크를 삽입하고 필요할 때 이를 검출하여 저작권을 증명함으로써 지적재산권을 보호하는 기술이다. 워터마크는 삽입된 후에도 음질저하가 발생하지 않도록 인간이 인지할 수 없는 데이터를 사용해야 한다. 그리고 워터마크를 검출할 때는 저작자만 알고 있는 키를 사용하여 인증된 사람에 의해서만 검출할 수 있어야 한다. 그런데 불법 사용자가 저작권을 주장하지 못하도록 악의적인 공격으로 삽입한 워터마크를 제거하거나 왜곡시키기 위해 워터마크를 공격하는 경우가 발생한다. 삽입한 워터마크가 검출되어야 소유권을 주장할 수 있으므로 워터마킹 알고리즘은 워터마크 공격에 강인해야 한다. 이에 따라 워터마크의 강인성을 향상시키는 알고리즘이 많이 연구되고 있다.[1-4]

오디오 워터마킹 기술은 삽입 영역에 따라 시간 영역과 주파수 영역으로 분류할 수 있다. 시간 영역에서 워터마크를 삽입하는 방식은 삽입 과정이 비교적 간단하고 계산복잡도가 낮지만 압축, 필터링과 같은 신호처리 공격에 약하다. 이에 비해 주파수 영역에서 워터마크를 선형적으로 삽입하면 시간 영역에서 워터마크를 삽입하는 방식보다 워터마크 공격에 강인하지만 이 방식 또한 워터마크 공격을 받으면 여러 가지 신호 변형에 의해 워터마크가 민감하게 영향을 받는다.[5] 주파수 영역의 워터마킹 방식은 심리음향학의 주파수 마스킹 특성을 이용하여 인간이 인지할 수 없는 데이터를 워터마크로 삽입하는 방식이다. 특히 인간의 청각은 위상 변조에 둔감하여 절대적인 위상 값을 감지하는 능력이 부족하기 때문에 위상을 이용한 워터마킹 방식은 음질 저하 문제에 대해 효과적이다. 위상 양자화를 이용한 워터마킹 방식은 Bender 외 3명에 의해 처음으로 제안되었다.[6] 이 방식은 가장 좋은 신호 대 인지잡음 비율(signal-to-perceived noise ratio)을 가졌지만 사용자가 감지할 수 있는 왜곡을 발생시키는 단점이 있었다. Dong외 2명은 주파수 영역에서 각 배음의 절대 위상에 QIM(Quantization Index Modulation)을 이용하여 사람이 인지하기 힘든 워터마크를 삽입하였다.[7] 음성 신호에서 이 방식을 적용하였을 때 MP3 공격에는 강인하였으나, 10 dB 이하의 가우시안 잡음 공격에서는 약한 특성을 보여 이를 보완하기 위해 Narimannejad 외 1명이 음성의 정현파 모델을 이용한 워터마킹 알고리즘을 제안하였다.[8] 이 방식은 음성 신호에서 정현파의 위상 성분을 양자화 시키는 방법으로 왜곡을 최소화하였고, 가우시안 잡음 공격에 특히 강하였다. 그러나 음성 신호와 일부 워터마크 공격에 대해서만 제한하여 실험했기 때문에 강인성 여부를 검증하기에는 어려움이 있다.

본 논문에서는 주파수 위상 응답과 크기 응답에 QIM을 이용하여 워터마크를 삽입하는 강인한 다중 워터마킹 방식을 제안한다. 워터마크가 삽입된 주파수 위상 응답과 크기 응답은 워터마크 공격을 받았을 때 강인성을 가지는 공격의 종류가 다르다. 그러므로 이들을 다중 워터마킹 방식으로 사용할 경우 서로 다른 종류의 공격에 대한 강인성을 보완할 수 있다. 그리고 단일 워터마킹 방식인 경우에는 워터마크 공격에 대한 강인성을 높이기 위해 가중치를 증가시켜서 사용하지만 제안한 방식에서는 보완할 수 있는 공격에 대한 강인성을 높이기 위하여 가중치를 무리하게 증가시킬 필요가 없기 때문에 상대적으로 작은 가중치를 사용할 수 있으므로 워터마크에 의한 음질저하를 감소시킬 수 있다. 본 논문에서는 FFT(Fast Fourier Transform)으로 주파수 위상 응답과 크기 응답을 구한다. 그리고 QIM을 이용하여 각각의 주파수 응답에 워터마크를 삽입한다. 본 논문에서는 제안하는 알고리즘의 강인성 검증을 위해 개수를 제한시킨 주파수 위상 응답을 이용한 방식, 주파수 크기 응답에 QIM을 적용한 방식, 웨이브렛(wavelet)영역에서 적용한 QIM 워터마킹 방식, 여러 영역에서 Cox 방식[9-10]을 적용한 워터마킹 방식들을 비교하였다. 2장에서는 본 논문에서 제안한 방법을 설명하고 3장에서는 제안한 방식과 기존 방식의 실험 결과를 비교하였으며 끝으로 4장에서는 결론을 맺는다.

II. 제안한 알고리즘

2.1 삽입 알고리즘

본 논문에서는 Fig. 1의 블럭도와 같이 주파수 위상 응답과 크기 응답에 워터마크를 각각 삽입한다. 워터마크 삽입 과정은 다음과 같다. 먼저 오디오 신호에 사각 윈도우(rectangular window)로 오버랩(overlap)없이 2048 샘플을 취하고 푸리에 변환을 통해 주파수 영역에서의 위상 응답과 크기 응답을 구한다. 1단계는 주파수 위상 응답을 이용한 워터마킹 방식이다. 식(1)의 방법으로 QIM을 이용하여 각각 메시지 비트 0과 1에 따라 프레임별로 1개의 메시지 비트를 워터마크로 삽입한다.

|

Fig. 1. Block diagram of the watermark embedding process. |

| (1) |

여기서 ![]() 은 원신호의 주파수 위상 응답 벡터

은 원신호의 주파수 위상 응답 벡터 ![]() 에 워터마크

에 워터마크 ![]() 이 삽입된 신호이고,

이 삽입된 신호이고, ![]() 는 스텝 사이즈이며 본 논문에서는

는 스텝 사이즈이며 본 논문에서는 ![]() 를 사용한다. 그 다음에는 주파수 크기 응답에 워터마크를 삽입하는 방식으로 우선 워터마크를 삽입했을 때 음질 열화를 발생시킬 수 있는 무음구간인지를 판단하여 워터마크의 삽입 가능 여부를 결정한다. 무음구간은 식(2)의 영교차율을 통해 구할 수 있다.

를 사용한다. 그 다음에는 주파수 크기 응답에 워터마크를 삽입하는 방식으로 우선 워터마크를 삽입했을 때 음질 열화를 발생시킬 수 있는 무음구간인지를 판단하여 워터마크의 삽입 가능 여부를 결정한다. 무음구간은 식(2)의 영교차율을 통해 구할 수 있다.

![]() . (2)

. (2)

여기서 ![]() 은 프레임의 길이,

은 프레임의 길이, ![]() 는

는 ![]() 번째의 원신호 주파수 크기 응답 벡터이고

번째의 원신호 주파수 크기 응답 벡터이고 ![]() 은 샘플의 부호를 반환하는 함수이다. 이 단계에서는 디더 변조(dither modulation)와 양자화기를 이용하여 프레임마다 1개의 메시지 비트를 워터마크로 삽입하며, 디더 벡터(dither vector)

은 샘플의 부호를 반환하는 함수이다. 이 단계에서는 디더 변조(dither modulation)와 양자화기를 이용하여 프레임마다 1개의 메시지 비트를 워터마크로 삽입하며, 디더 벡터(dither vector) ![]() 는 식(3)으로 정의한다.[6][11]

는 식(3)으로 정의한다.[6][11]

![]() . (3)

. (3)

![]() 는 삽입될 워터마크 인덱스이고,

는 삽입될 워터마크 인덱스이고, ![]() 은

은 ![]()

![]() 에 균일하게 분포하는 유사 랜덤 시퀀스이며

에 균일하게 분포하는 유사 랜덤 시퀀스이며 ![]() 는 균일 양자화기의 스텝 사이즈이다. 그리고

는 균일 양자화기의 스텝 사이즈이다. 그리고 ![]() 와

와 ![]() 은 각각 메시지 비트 0과 1을 삽입하기 위해 사용하는 디더 벡터이다. 본 논문에서는 음질 열화를 최소화하고 공격에 강인하도록 식(4)에 표시한 식을 이용하여 프레임마다 주파수 크기 응답의 최대값을 기준으로 정규화하는 방법을 사용하여 적응적으로 변하는 스텝사이즈를 사용한다.

은 각각 메시지 비트 0과 1을 삽입하기 위해 사용하는 디더 벡터이다. 본 논문에서는 음질 열화를 최소화하고 공격에 강인하도록 식(4)에 표시한 식을 이용하여 프레임마다 주파수 크기 응답의 최대값을 기준으로 정규화하는 방법을 사용하여 적응적으로 변하는 스텝사이즈를 사용한다.

![]() . (4)

. (4)

![]() 는 신호 전체에 대한 고정된 스텝 사이즈이다. 워터마크는 식(5)와 같이 신호를 양자화시키는 방법으로 삽입한다.

는 신호 전체에 대한 고정된 스텝 사이즈이다. 워터마크는 식(5)와 같이 신호를 양자화시키는 방법으로 삽입한다.

![]() . (5)

. (5)

여기서 ![]() 은 원신호의 주파수 크기 응답 벡터

은 원신호의 주파수 크기 응답 벡터 ![]() 에 워터마크

에 워터마크 ![]() 이 삽입된 신호이다.

이 삽입된 신호이다.

워터마크를 각각 삽입한 후에는 주파수 위상 응답과 크기 응답에 대해 역푸리에 변환을 이용하여 시간영역에서의 워터마크된 신호를 구할 수 있다.

2.2 검출 알고리즘

워터마크 검출 시에는 Fig. 2의 워터마크 검출 블럭도에 나타낸 것처럼 워터마크를 삽입할 때와 동일한 방법으로 워터마크가 삽입된 위치와 대상 샘플을 찾아서 주파수 위상 응답과 크기응답에 각각 사용한 QIM 방식을 이용하여 워터마크된 신호에 따라 0과 1의 워터마크를 삽입한다. 다양한 통신 채널을 통과하거나 공격을 받은 후 수신된 신호를 ![]() 라고 하면, 식(6)의 유클리디안 거리(Euclidean distance)를 이용한 블라인드 검출 방식으로 워터마크를 검출한다.

라고 하면, 식(6)의 유클리디안 거리(Euclidean distance)를 이용한 블라인드 검출 방식으로 워터마크를 검출한다.

![]() . (6)

. (6)

|

Fig. 2. Block diagram of the watermark detection process. |

주파수 위상 응답과 크기 응답에서 각각 워터마크를 검출한 후 복원율(recovery rate)을 계산하여 높은 복원율을 선택한다.

III. 실험 결과 및 토의

본 논문에서는 제안한 워터마킹 시스템의 성능을 평가하기 위해 대상 음악으로 단일 악기를 사용한 피아노 연주곡(6초), 여러 악기를 연주한 팝(11초), 사람의 음성 신호(4초) 그리고 악기음과 음성이 모두 포함되어 전대역의 스펙트럼을 가지고 있는 클래식 음악(3분45초)을 사용하였다. 이들 신호는 44.1 kHz 샘플링에 16 비트로 양자화된 음원이며 사운드 포지 8.0에서 녹음한 디지털 오디오를 사용하였다.

3.1 신뢰성 검사

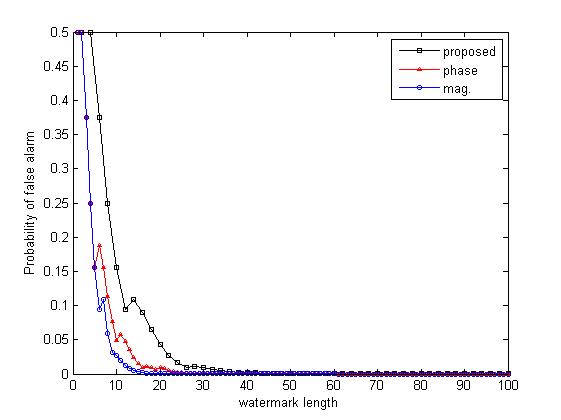

제안하는 워터마킹 알고리즘은 주파수 위상 응답과 크기 응답 두 곳에서 각각 워터마크 검출 시도를 통해 워터마크의 복원율이 높은 쪽을 선택한다. 이러한 방식은 필연적으로 오경보 알람(false-alarm) 증가로 이어질 수 있으므로 이에 대한 성능을 분석하기 위해 식(7)의 오경보 알람 확률을 계산하여 신뢰성 검사를 하였다.[12]

![]() . (7)

. (7)

여기서 ![]() 과

과 ![]() 은 각각 삽입된 워터마크의 길이와 검출된 워터마크의 길이이다. 또한 문턱값은

은 각각 삽입된 워터마크의 길이와 검출된 워터마크의 길이이다. 또한 문턱값은 ![]()

![]() 이며

이며 ![]() 은 다양한 워터마크 공격을 가한 후 계산한 전체 BER(Bit-Error-Rate)의 평균을 사용한다. 본 논문에서는 15개의 공격을 행하여 구한 BER을 사용하였다. Fig. 3은 삽입된 워터마크의 길이가 (0,100]일 때 클래식 음악의 오경보 알람 확률을 나타낸 것으로 주파수 위상 응답과 크기 응답에 삽입한 워터마크의 길이가 20비트 이상일 때 각각 오경보 알람 확률은 약 0의 값을 보인다. 그리고 제안하는 방식은 워터마크의 길이가 약 40비트 이상일 때 0의 오경보 알람 확률값을 보인다. 본 논문에서는 대상 음악인 피아노 연주곡, 팝, 음성 신호, 클래식 음악의 주파수 위상 응답에는 각각 142, 238, 106, 2325비트의 워터마크를 삽입하였고, 주파수 크기 응답에는 52, 97, 58, 946비트의 워터마크를 각각 삽입하였다. 결과적으로 제안하는 방식에는 40비트 이상인 174, 335, 142, 3271비트 길이의 워터마크가 각각 삽입되었기 때문에 본 제안하는 시스템의 오경보 확률은 0이 됨을 알 수 있다.

은 다양한 워터마크 공격을 가한 후 계산한 전체 BER(Bit-Error-Rate)의 평균을 사용한다. 본 논문에서는 15개의 공격을 행하여 구한 BER을 사용하였다. Fig. 3은 삽입된 워터마크의 길이가 (0,100]일 때 클래식 음악의 오경보 알람 확률을 나타낸 것으로 주파수 위상 응답과 크기 응답에 삽입한 워터마크의 길이가 20비트 이상일 때 각각 오경보 알람 확률은 약 0의 값을 보인다. 그리고 제안하는 방식은 워터마크의 길이가 약 40비트 이상일 때 0의 오경보 알람 확률값을 보인다. 본 논문에서는 대상 음악인 피아노 연주곡, 팝, 음성 신호, 클래식 음악의 주파수 위상 응답에는 각각 142, 238, 106, 2325비트의 워터마크를 삽입하였고, 주파수 크기 응답에는 52, 97, 58, 946비트의 워터마크를 각각 삽입하였다. 결과적으로 제안하는 방식에는 40비트 이상인 174, 335, 142, 3271비트 길이의 워터마크가 각각 삽입되었기 때문에 본 제안하는 시스템의 오경보 확률은 0이 됨을 알 수 있다.

3.2 강인성 검사

본 논문에서는 강인성 검증을 위하여 Table 1과 같은 StirMark, SMDI, STEP2000 벤치마크의 시간 및 주파수 영역에서의 공격을 가하였다[13-15]. QIM을 이용한 방식은 식(8)의 복원율을 이용하여 정량화하였다.[16]

![]() . (8)

. (8)

여기서 ![]() 는

는 ![]() 번째 프레임에 삽입된 워터마크이고,

번째 프레임에 삽입된 워터마크이고, ![]() 는

는 ![]() 번째 프레임에서 검출한 워터마크이다. 그리고

번째 프레임에서 검출한 워터마크이다. 그리고 ![]() 는 전체 워터마크의 길이이며

는 전체 워터마크의 길이이며 ![]() 는

는 ![]() 과

과 ![]() 의 불린(Boolean) 함수이다. cox 방식[9]은 식(9)의 유사도(similarity)를 계산하였으며 Fig. 4~7에 표시하였다.

의 불린(Boolean) 함수이다. cox 방식[9]은 식(9)의 유사도(similarity)를 계산하였으며 Fig. 4~7에 표시하였다.

|

Fig. 4. Results of robustness test of piano sound. |

|

Fig. 5. Results of robustness test of pop sound. |

|

Fig. 6. Results of robustness test of voice. |

|

Fig. 7. Results of robustness test of classic sound. |

![]() . (9)

. (9)

여기서 ![]() 와

와 ![]() 는 각각 워터마크된 신호와 원신호이다. 그리고 제안하는 방식에서는 주파수 위상 응답과 크기 응답에서 각각의 복원율을 구한 후 높은 복원율을 선택하였다. 워터마크를 삽입하는 것은 소유권을 주장하기 위함이므로 다중 워터마크를 삽입한 경우에는 하나의 워터마크라도 검출이 된다면 그 소유권을 주장할 수 있기 때문이다. 제안한 알고리즘의 강인성을 검증하기 위해 주파수 영역의 대표적인 워터마킹 방식들과 비교하였으며 신뢰도를 높이기 위해 각 실험은 100번씩 수행하였다. 비교 대상은 cox가 제안한 확산대역 스펙트럼 방식을 이용한 3가지 방식(M5[9], M6[9], M7[10]), 확산대역 스펙트럼을 이용한 방법보다 더 강인하다고 알려진 QIM을 이용한 블라인드 워터마킹 방식 2가지(M3[17], M4[18]) 그리고 마지막으로 음질 저하를 감소시킬 수 있는 주파수 위상 응답을 이용한 워터마킹 방식 2가지(M1[8], M2[7])이며 각각의 방식은 Table 2에 설명하였다.

는 각각 워터마크된 신호와 원신호이다. 그리고 제안하는 방식에서는 주파수 위상 응답과 크기 응답에서 각각의 복원율을 구한 후 높은 복원율을 선택하였다. 워터마크를 삽입하는 것은 소유권을 주장하기 위함이므로 다중 워터마크를 삽입한 경우에는 하나의 워터마크라도 검출이 된다면 그 소유권을 주장할 수 있기 때문이다. 제안한 알고리즘의 강인성을 검증하기 위해 주파수 영역의 대표적인 워터마킹 방식들과 비교하였으며 신뢰도를 높이기 위해 각 실험은 100번씩 수행하였다. 비교 대상은 cox가 제안한 확산대역 스펙트럼 방식을 이용한 3가지 방식(M5[9], M6[9], M7[10]), 확산대역 스펙트럼을 이용한 방법보다 더 강인하다고 알려진 QIM을 이용한 블라인드 워터마킹 방식 2가지(M3[17], M4[18]) 그리고 마지막으로 음질 저하를 감소시킬 수 있는 주파수 위상 응답을 이용한 워터마킹 방식 2가지(M1[8], M2[7])이며 각각의 방식은 Table 2에 설명하였다.

제안하는 알고리즘은 다른 기존의 방법들과 비교하여 대부분의 공격에서 높은 복원율을 얻을 수 있었다. 특히 FFTRR 공격에는 비교 대상인 7가지 방법 모두에서 유사도는 6이하, 복원율은 약 70% 이하로 매우 취약했지만 제안하는 방식은 95%~100%의 복원율을 나타내어 매우 강인한 특성을 보였다. 이 공격은 푸리에 변환 후 실수부의 순서를 역으로 바꾸는 것으로 주파수 크기 응답에서 주요 피크의 위치가 바뀔 정도로 응답 특성이 달라지지만[19], 주파수 위상 응답은 원 신호의 것과 대체적으로 비슷한 패턴을 보였다. 따라서 위상 응답에 워터마크를 삽입하면 주파수 크기 응답에 삽입할 때 보다 공격에 강인할 수 있다. 하지만, M1, M2와 같이 특정한 위상에만 삽입한 경우에는 강인성을 보장할 수 없다. 워터마크를 삽입한 위상이 공격에 의해 달라진 경우, 워터마크를 검출할 수 없기 때문이다. 그러나 제안하는 방법은 주파수 위상 응답 전체를 대상으로 워터마크를 삽입하기 때문에 워터마크 삽입량이 많아서 일부가 공격에 의해 손실되더라도 잔재하는 워터마크의 양이 충분하여 FFTRR 공격에 매우 강인함을 보이는 것이다. 비교 대상들이 주파수 영역에서의 대표적인 워터마킹 방식임을 감안할 때 제안하는 방식이 FFTRR 공격에 강인하다는 특성은 주목할 만하다. 그러나 일부 음원과 공격의 종류에 따라 워터마크 복원율이 다소 떨어지는 현상을 볼 수 있었다. 예를 들어 피아노 연주곡인 경우 Echo 공격에서 84.65%, Crop 공격에서는 89.67%의 복원율을 보였다. 이는 M1~M4의 방식에 따른 복원율과 비교하면 공격에 강인하였으나 10 이상의 큰 유사도를 가지는 cox의 확산대역 스펙트럼 방식과 비교하면 강인성이 떨어지는 결과이다. 이때 제안한 방식의 표준편차를 계산하면 각각 4.48, 3.22로써 이것은 다른 공격에 대한 복원율의 표준 편차가 0~1인 것에 비하면 매우 높은 값이다. 이는 워터마크 복원율이 넓게 분포되어 있음을 의미하는 것이다. 100가지의 워터마크를 생성하여 실험한 결과, 복원율의 최대값은 각각 98.08%, 100%로써 매우 높게 나타났으며 이러한 현상은 팝, 음성 신호, 클래식 음악 모두에서 관찰할 수 있었다. 이러한 결과는 워터마크에 따라 제안한 방식의 복원율을 크게 높일 수 있다는 뜻도 된다. 그러나 표준편차가 크다고 해서 모든 복원율이 높아질 가능성이 있는 것은 아니다. 피아노 연주곡에서 M4의 방식을 사용하여 워터마크를 삽입하고 HPF 공격을 시도했을 때는 6.69의 가장 높은 표준편차 값이었으나 평균 복원율은 50.69%였고, 최대 복원율은 63.38%였다. 즉, 표준편차가 크다 하더라도 평균 복원율이 높아야 이러한 효과를 기대할 수 있는 것이다. 주파수 위상 응답을 이용한 최근의 워터마킹 방식인 M1과 M2의 결과와 비교했을 때 제안한 방식은 필터 공격과 푸리에 공격에서 월등히 높은 복원율을 나타냈으며 Echo와 Crop 공격에서도 더 강인한 결과를 보였다.

본 논문에서 제안한 워터마킹 방식은 기존의 대표적인 워터마킹 방식들과 비교하였을 때 대부분의 워터마크 공격에 상대적으로 더 강인한 특성을 보였다. 특히 푸리에 공격에서 독보적인 강인성을 나타내었는데, FFTinv 공격에서는 100%의 복원율, FFTRR 공격에서는 약 98%이상의 복원율을 각각 얻을 수 있었다.

IV. 결론 및 향후과제

본 논문에서는 주파수 위상 응답과 크기 응답에 QIM 방식을 이용하여 워터마크를 삽입하는 강인한 다중 워터마킹 방식을 제안하였다. StriMark, SDMI, STEP2000 벤치마킹에 사용되는 공격 중 15가지를 선택하여 비교 대상들과 강인성 검증을 한 결과, 제안한 방식만 푸리에 공격에서 유일하게 강인한 특성을 보였으며 대부분의 공격에서에서도 대체로 강인한 결과를 보였다. 복원율이 다소 떨어지는 경우가 있었지만 이것은 실험적으로 워터마크를 생성하여 사용한다면 이를 보완할 수 있다. 세 가지 벤치마킹 프로그램에서 중복되는 공격을 제외하면 대략 50여종이 되는데, 향후 다른 공격에 대해서도 실험이 수행되어야 할 것이며, 이를 바탕으로 제안한 알고리즘을 개선해 나가야 할 것이다.